主页 > 官网安卓版下载imtoken > 揭秘窃取“羊毛党”比特币的网络钓鱼攻击

揭秘窃取“羊毛党”比特币的网络钓鱼攻击

点击上方关注“APT技术专家”——东讯科技

近日,东阳科技2046Lab利用东阳威胁情报中心全球C2监控平台(C2也称C&C,Command and Control Server的缩写,指木马的控制和命令服务器),追踪到一个使用网络钓鱼窃取位的特洛伊木马。 攻击硬币等虚拟货币资产。

这些C2属于同一个域名,同一个服务器,界面风格完全一样,即: , 和 . 攻击者攻击了约 645 名受害者,但窃取了超过 170,000 个用户名和密码、键盘记录器和其他私人数据,统计数据不包括屏幕截图。

C2控制中心截图

受害者主要是俄语国家,其中俄罗斯占比最高比特币生成器,其次是乌克兰,合计近70%。

受害者IP分配

研究人员通过对受害人的深入分析发现,受害人并非普通网名,而是专门从事SEO、广告、挖矿、羊毛等网赚项目,使用虚拟货币的“羊毛党”例如用于结算的比特币。 被盗取的受害者用户名和密码多为访问比特币等虚拟货币交易和网赚相关网站,植入的木马还伪装成“比特币生成器”诱骗受害者下载执行,为什么 600 多个受害者、用户名和密码等隐私信息多达 170,000 个原因。

受害者访问更多 freebitco.in 网站

受害者更频繁地访问 freedoge.co.in 网站

通过对C2的域名a-work.info和攻击者的跟踪分析,研究人员推测攻击者的真实IP为194.165.18.*,目前居住在俄罗斯,母语为俄语,存在一定的可能名字是 David Kazaryan VyprVPN 的设计者经常使用 VyprVPN 来管理 C2 以隐藏他们的身份。

C2域名a-work.info解析

攻击者身份分析

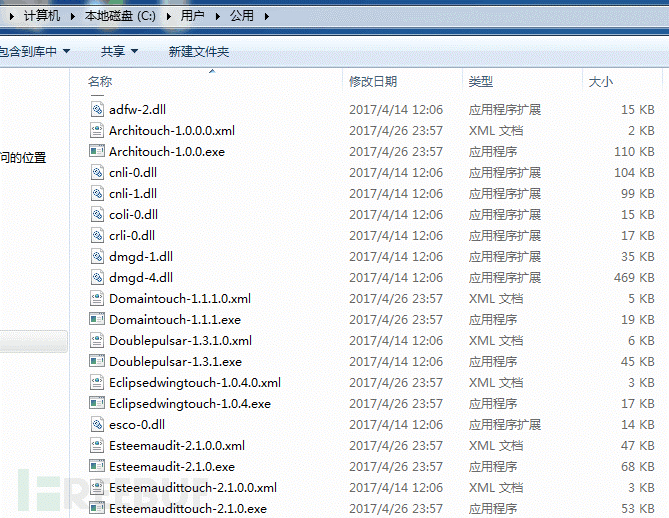

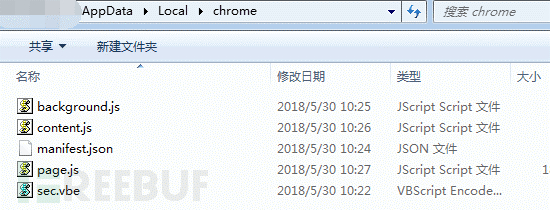

此次攻击者使用的木马是一款名为Agent Telsa的商用木马。 该木马定期更新,具有很好的反查杀效果。 它的主要功能是窃取各种密码、键盘记录器和屏幕截图。 攻击过程类似于常见的钓鱼攻击:首先制作一个假冒的“Bitcoin Generator”下载站点,实际上是一个Agent Telsa木马; 然后通过发帖和垃圾邮件、窃取密码等方式诱使受害者下载执行,并将信息发送到C2服务器; 最后利用获取的用户名和密码盗取受害者的比特币等虚拟资产。

“比特币生成器”钓鱼页面

木马执行后回连C2服务器

这次袭击最早可以追溯到三月份。 攻击者从2月开始申请部署C2和钓鱼站点域名,并于3月投入使用,进行实质性攻击。 服务器数据已经达到数据高峰(密码和logger数据已经在7月5日之前转移),基本可以断定7月中旬是攻击者最活跃的时期。

部署和数据时间表

从综合分析结果来看,本案C2完全可以定性为“黑产”事件,但又与以往所见的黑产不同。 “吃黑”黑帮阴谋。 使用的技术并不先进,但仍然有效。 TTP 简要总结如下:

表 TTP 摘要

关键项目

攻击描述

主要目标

SEO、挖矿、广告联盟等羊毛党

目标国家

以俄罗斯为基地,及周边俄语国家

动作要点

PC电脑

攻击方式

钓鱼页面->代理telsa木马

攻击目的

盗取网站账号密码,盗取比特币等虚拟货币资产

漏洞利用

没有任何

防病毒技术

定期更新 直接购买的Telsa特工具有很强的防杀和欺骗功能

活动水平

2月开始部署,3月开始投放比特币生成器,7月中旬达到顶峰

反跟踪能力

有一定的跟踪能力,使用vpn访问C2页面

攻击源

位于俄罗斯 (194.165.18.*) 的讲俄语的攻击者,可能名叫 David Kazaryan。

此外,从此次事件来看,可以预见,木马即服务(MaSS)将越来越流行,黑产上下游将更加清晰、专业,并逐步演化为标准化软件服务,导致攻击变得更简单、更便宜。 攻击者不需要自己开发木马,也不需要私下联系木马开发者。 要进行攻击,他们只需要在互联网上购买一个月。

因此,东尊科技建议用户尽量不要下载和使用来路不明的软件和工具,尤其是破解和网赚。 这些往往是木马伪装的重灾区。 当你想着轻松赚钱或者免费使用付费软件的时候,也是被攻击者盯上的时候。 如果您的数据资产敏感、重要,建议加强网络安全建设,聘请专业安全团队定期进行安全检测。

笔记:

森达全球C2监控平台是森达科技自主研发的全球C2生存状态监测平台。 用于监控C2生存状态,分析攻击者活动,为用户提供威胁情报。

东升2046Lab是东升科技旗下的安全研究实验室,主要从事样本研究、异常流量研究、Web攻防研究、C2追踪等网络安全研究。